بقلم: أحمد علي بكري

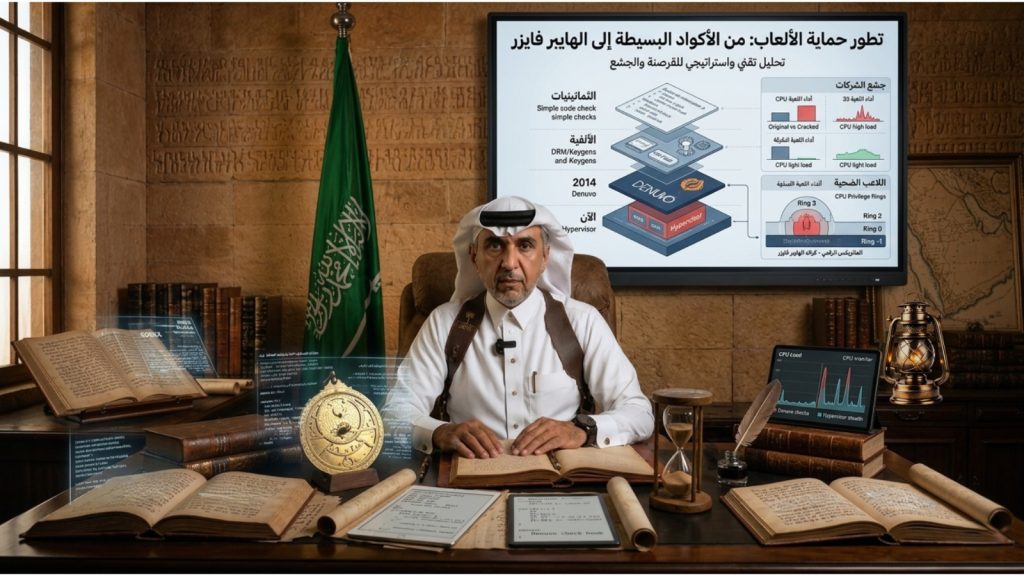

بينما يضغط أحدهم نقرتين فقط لتشغيل لعبة حديثة عبر “كراك” مجاني، قد لا يدرك أنه لا يفتح ملفاً تنفيذياً عادياً، بل يمنح برنامجاً مجهول المصدر صلاحيات قد تتجاوز صلاحيات نظام التشغيل نفسه. في اللحظة التي تظهر فيها شاشة البداية للعبة، قد يكون هناك كود خفي استقر داخل أعمق طبقات الجهاز، يراقب النظام ويتحكم في الذاكرة ويتلاعب بوظائف الويندوز دون أن يشعر المستخدم بأي شيء. هذه ليست مبالغة درامية، بل توصيف تقني دقيق للحرب الجديدة التي تشكلت بين شركات تطوير الألعاب ومجتمعات القرصنة. حرب بدأت قبل عقود بأكواد بسيطة وملفات صغيرة، لكنها اليوم وصلت إلى مستوى “الهايبر فايزر” (Hypervisor)، وهي التقنية نفسها التي تعتمد عليها شركات الحوسبة السحابية العملاقة وأنظمة المحاكاة الافتراضية الحديثة، قبل أن تتحول إلى سلاح خطير في يد بعض الكراكرز.

لم تكن القرصنة مجرد عملية نسخ غير قانوني، بل كانت دائماً سباق ذكاء بين طرفين: شركات تريد حماية أرباحها بأي وسيلة، ومبرمجون يسعون لكسر القيود التقنية مهما بلغت تعقيداتها. في الثمانينيات اعتمدت الشركات على وسائل حماية بدائية للغاية، مثل مطالبة اللاعب بإدخال كلمة موجودة في صفحة محددة من كتيب اللعبة الورقي، أو استخدام عجلات شيفرات بلاستيكية لا يمكن تشغيل اللعبة بدونها. وقتها كان الهدف منع النسخ المنزلي البسيط، وليس مواجهة فرق هندسة عكسية منظمة. لكن مع انتشار الإنترنت، ظهرت مجتمعات كاملة متخصصة في كسر الحمايات، عرفت باسم “Scene”، وتحولت القرصنة إلى ثقافة تقنية متكاملة لها أسماء شهيرة وقوانين غير مكتوبة وسباق دائم لإسقاط أحدث أنظمة الحماية.

مع بداية الألفية الجديدة دخلت الحرب مرحلة جديدة أكثر شراسة. لم تعد الشركات تكتفي بالأرقام التسلسلية، بل بدأت تربط الألعاب بالسيرفرات والحسابات الدائمة والتحقق المستمر عبر الإنترنت. ظهرت أنظمة “الدي آر إم” (DRM) التي تتعامل مع اللعبة كخدمة مراقبة باستمرار، لا كمنتج يشتريه اللاعب ويملكه. في المقابل ظهرت مجموعات شهيرة مثل “Reloaded” و”Skidrow” و”CODEX”، واستطاعت ابتكار أدوات Keygen وملفات No-CD وطرق متقدمة لخداع أنظمة التحقق. في تلك المرحلة كان الصراع لا يزال يدور حول التعديل على ملفات اللعبة نفسها أو تجاوز التحقق الأمني بطريقة مباشرة، لكن الأمور تغيرت جذرياً عندما ظهر “دينوفو”.

في عام 2014 ظهر نظام الحماية النمساوي “دينوفو” (Denuvo)، والذي اعتبرته شركات الألعاب حلاً شبه نهائي لمشكلة القرصنة. الفكرة الأساسية لدينوفو لم تكن مجرد منع نسخ الملفات، بل جعل عملية الهندسة العكسية نفسها كابوساً تقنياً. يقوم النظام بحقن طبقات حماية داخلية في قلب اللعبة، ويربط أجزاء كثيرة من الكود بفحوصات مستمرة تعمل أثناء التشغيل. أي تعديل بسيط قد يؤدي لانهيار اللعبة أو تعطلها الكامل. ولهذا السبب تحولت مدة كسر الحماية من ساعات وأيام إلى أشهر أحياناً، حتى إن بعض المجموعات أعلنت انسحابها المؤقت بسبب التعقيد الهائل الذي فرضه النظام.

لكن نجاح دينوفو الأمني خلق كارثة أخرى داخل مجتمع اللاعبين أنفسهم. للمرة الأولى بدأ اللاعب الشرعي يشعر أن النسخة الأصلية التي دفع ثمنها أصبحت أسوأ من النسخة المقرصنة. كثرة عمليات التحقق والفحص المستمر كانت تستهلك موارد المعالج بشكل واضح، وتسبب انخفاضاً في عدد الإطارات، وزيادة في أوقات التحميل، وارتفاع حرارة الأجهزة، وتقطعات مفاجئة أثناء اللعب. بعض الألعاب كانت تقوم بعمليات تحقق بمعدل هائل خلال الثانية الواحدة، ما أدى إلى ضغط مستمر على المعالج والذاكرة ووحدات التخزين. اللاعب الذي اشترى اللعبة قانونياً وجد نفسه يتحمل نظام مراقبة كامل يعمل فوق لعبته، بينما يحصل مستخدم النسخة المكركة أحياناً على تجربة أكثر سلاسة واستقراراً بعد إزالة الحماية بالكامل.

هذه النقطة تحديداً كانت بداية الانفجار الحقيقي بين اللاعبين والشركات. فالغضب لم يعد متعلقاً بالقرصنة وحدها، بل بفكرة أن الشركات بدأت تعامل المشتري نفسه كمتهم محتمل. كثير من اللاعبين شعروا أنهم يدفعون مبالغ ضخمة مقابل نسخة مثقلة بالحمايات والمراقبة والقيود التقنية، بينما كانت الشركات تحقق أرباحاً قياسية وتدفع الصناعة نحو نماذج ربحية أكثر قسوة. أسعار الألعاب الحديثة ارتفعت بشكل غير مسبوق، وبعض الإصدارات بات يتجاوز 70 أو 80 دولاراً للنسخة الأساسية فقط، دون احتساب الإضافات والمحتويات الموسمية والاشتراكات الداخلية. فوق ذلك أصبحت ألعاب كثيرة تصدر وهي غير مكتملة تقنياً، ثم تطلب من اللاعب دفع المزيد مقابل إصلاحات أو محتوى إضافي لاحقاً.

هنا بدأ كثير من اللاعبين ينظرون إلى القرصنة باعتبارها “رد فعل” على جشع الشركات، حتى وإن بقيت غير قانونية. ومع تصاعد هذا التوتر، بدأ الكراكرز بدورهم في تطوير أدوات أكثر تطرفاً لكسر الحمايات الجديدة. لم يعد الهدف مجرد تعديل ملفات اللعبة أو تجاوز التحقق، بل السيطرة على البيئة التي تعمل فيها الحماية نفسها. ومن هنا ظهرت كراكات “الهايبر فايزر”.

لفهم خطورة هذه التقنية يجب أولاً فهم فكرة مستويات الصلاحيات داخل المعالج. البرامج العادية مثل المتصفح أو الألعاب تعمل في مستوى منخفض يسمى Ring 3، بينما يعمل نظام التشغيل داخل Ring 0، وهو المستوى الذي يملك السيطرة المباشرة على الهاردوير والذاكرة. لكن هناك طبقة أعمق تسمى Ring -1، وهي المنطقة التي يعمل فيها “الهايبر فايزر”. هذه التقنية صممت أصلاً لإنشاء الأنظمة الوهمية والمحاكاة الافتراضية، بحيث يمكن تشغيل عدة أنظمة تشغيل فوق جهاز واحد. شركات مثل مزودي الحوسبة السحابية تعتمد عليها يومياً لعزل الأنظمة وإدارتها.

لكن بعض الكراكرز وجدوا في هذه التقنية فرصة ذهبية لخداع أنظمة الحماية الحديثة. بدلاً من مهاجمة اللعبة مباشرة، يقوم الكراك بإنشاء طبقة خفية فوق الويندوز نفسه. يصبح نظام التشغيل وكأنه يعيش داخل عالم افتراضي يسيطر عليه الهايبر فايزر. الويندوز يعتقد أنه يتحكم بالجهاز، لكنه في الحقيقة يخضع لطبقة أعلى منه صلاحية تراقب كل شيء. وعندما يحاول نظام حماية مثل دينوفو فحص الذاكرة أو التأكد من سلامة اللعبة أو التحقق من الهاردوير، فإنه لا يتواصل مع البيئة الحقيقية، بل مع بيئة مزيفة يتحكم بها الكراك. كل الإجابات التي يتلقاها نظام الحماية يمكن التلاعب بها بالكامل.

هذا التطور نقل القرصنة إلى مستوى مرعب تقنياً. الكراك لم يعد يعدل اللعبة فقط، بل أصبح يتحكم بالطريقة التي يرى بها الويندوز نفسه الواقع الرقمي للجهاز. وهنا تكمن الخطورة الحقيقية، لأن المستخدم يمنح برنامجاً مجهول المصدر صلاحيات على مستوى أعمق من كثير من أدوات الحماية التقليدية. إذا كانت نية مطور الكراك خبيثة، فالإمكانيات تصبح واسعة للغاية: تعدين العملات الرقمية سراً، التجسس على البيانات، سرقة كلمات المرور، تحويل الجهاز إلى جزء من شبكة هجمات إلكترونية، أو زرع برمجيات خفية يصعب حتى على برامج الحماية اكتشافها.

ومع تصاعد الغضب من أنظمة الحماية الثقيلة، ظهرت خلال السنوات الأخيرة اتهامات وشكوك واسعة داخل مجتمع اللاعبين تتعلق باستغلال بعض الشركات لقدرات أجهزة المستخدمين بطرق تتجاوز مجرد تشغيل اللعبة نفسها. جزء من هذه الشكوك ارتبط بارتفاع استهلاك المعالج وبطاقات الرسوميات بشكل غير مبرر في بعض الألعاب، حتى أثناء القوائم أو المشاهد البسيطة، ما دفع بعض اللاعبين وخبراء التقنية إلى التساؤل عمّا إذا كانت بعض الأنظمة المدمجة داخل الألعاب تستغل موارد الأجهزة لأغراض خفية، أو تجمع بيانات موسعة، أو تنفذ عمليات تتجاوز ما يحتاجه تشغيل اللعبة فعلياً.

ورغم عدم وجود أدلة علنية قاطعة تثبت قيام شركات كبرى بتعدين العملات الرقمية مباشرة عبر أجهزة اللاعبين بشكل منظم، إلا أن مجرد ظهور هذه الشكوك يكشف حجم انعدام الثقة الذي وصل إليه جمهور الألعاب تجاه بعض المطورين والناشرين. فحين يدفع اللاعب عشرات أو حتى مئات الدولارات مقابل لعبة واحدة، ثم يكتشف أن جهازه يعاني من استنزاف غير طبيعي للموارد بسبب طبقات الحماية والاتصال الدائم والخدمات الخلفية، يصبح من الطبيعي أن تتولد نظريات ومخاوف حول كيفية استخدام تلك الموارد فعلياً.

هذه الأزمة تعكس تحولاً خطيراً في العلاقة بين اللاعب والشركات؛ فبدلاً من أن يشعر المستخدم أنه “مالك” للعبة التي اشتراها، بات كثيرون يشعرون أنهم يؤجرون حق الوصول فقط، بينما تظل اللعبة متصلة بالشركة بشكل دائم، تجمع البيانات، تراقب الأداء، وتفرض طبقات حماية تعمل أحياناً بامتيازات عميقة داخل النظام. ولهذا يرى منتقدو الصناعة أن بعض الشركات، تحت ذريعة مكافحة القرصنة، بدأت تدفع نحو نماذج تجعل جهاز اللاعب نفسه جزءاً من البنية التشغيلية المستمرة للمنصة، بينما يتحمل المستخدم وحده تكلفة الكهرباء واستهلاك العتاد وتراجع الأداء.

المشكلة الأخطر أن هذا النوع من البرمجيات لا يعمل كفيروسات تقليدية يمكن حذفها بسهولة. وجوده داخل طبقة الهايبر فايزر يعني أنه قد يراقب النظام نفسه من مستوى أعلى، ما يجعل اكتشافه أو إزالته عملية معقدة جداً. ولهذا يرى بعض خبراء الأمن السيبراني أن بعض كراكات اليوم لم تعد مجرد أدوات قرصنة، بل أصبحت أقرب إلى منح شخص غريب مفاتيح منزلك الرقمي بالكامل مقابل لعبة مجانية مؤقتة.

في النهاية، تبدو الصورة قاتمة للطرف الذي لا يملك سلطة حقيقية داخل هذه الحرب: اللاعب. الشركات تدفع الصناعة نحو أنظمة حماية أكثر عدوانية وأسعار أكثر ارتفاعاً، والكراكرز يردون بأدوات أكثر توغلاً وخطورة، بينما يجد المستخدم نفسه بين خيارين كلاهما سيئ؛ إما دفع أسعار متضخمة مقابل ألعاب مثقلة بالحمايات، أو المخاطرة بأمن جهازه وخصوصيته مع كراكات تعمل في أعمق طبقات النظام. وهكذا تحولت ألعاب الفيديو من وسيلة ترفيه إلى ساحة صراع تقني واقتصادي وأمني معقد، لم يعد السؤال فيه: “هل يعمل الكراك؟”، بل: “ما الذي سمحت له بالدخول إليه داخل جهازك؟”